Обновления Windows - это фундамент безопасности и стабильности вашей системы. Каждый патч закрывает критические уязвимости, полирует совместимость с новым железом и софтом, а иногда добавляет приятные бонусы вроде свежих функций. Но что реально делать, когда система вдруг отказывается качать и ставить апдейты? Знакомое чувство раздражения, когда крутится кружок загрузки, а потом тишина? Расскажу, как привести Центр обновления в чувство рабочими методами.

Анализируем код ошибки

Первым делом нужно понять врага в лицо. Windows редко молчит - чаще она показывает конкретный код ошибки: 0x800f0922, 0x80248007 или что-то подобное. Не игнорируйте эти циферки, это не просто набор символов, а ключ к разгадке.

Когда видите код, не нужно бросаться переустанавливать систему или применять универсальные советы из разряда «попробуй выключить и включить». Просто вбейте этот код в поисковик или в Hard-Help.ru (форум), добавив к нему «Microsoft» или «Windows 11 fix». Обратите внимание, что многие ошибки перекочевали еще из Windows 10, так что смело смотрите старые инструкции - механика лечения часто одинаковая. И помните: некоторые проблемные обновления действительно могут вызывать сбои в работе системы, и это нормальная практика, которую Microsoft потом исправляет.

Запускаем встроенную диагностику

Если система молчит как партизан или просто зависла на этапе поиска обновлений, не спешите лезть в дебри реестра. В Windows есть встроенный шаман - средство устранения неполадок. Оно, конечно, не всесильно, но базовые проблемы щелкает как орехи.

Зайдите в «Параметры» (Win + I), дальше путь такой: «Система» → «Устранение неполадок» → «Другие средства». Найдите там «Центр обновления Windows» и смело жмите «Запустить». Инструмент просканирует систему, попытается автоматически исправить найденные косяки. Если с первого раза не вышло, перезагрузите компьютер и дайте ему второй шанс. Иногда это срабатывает.

Проверяем настройки подключения

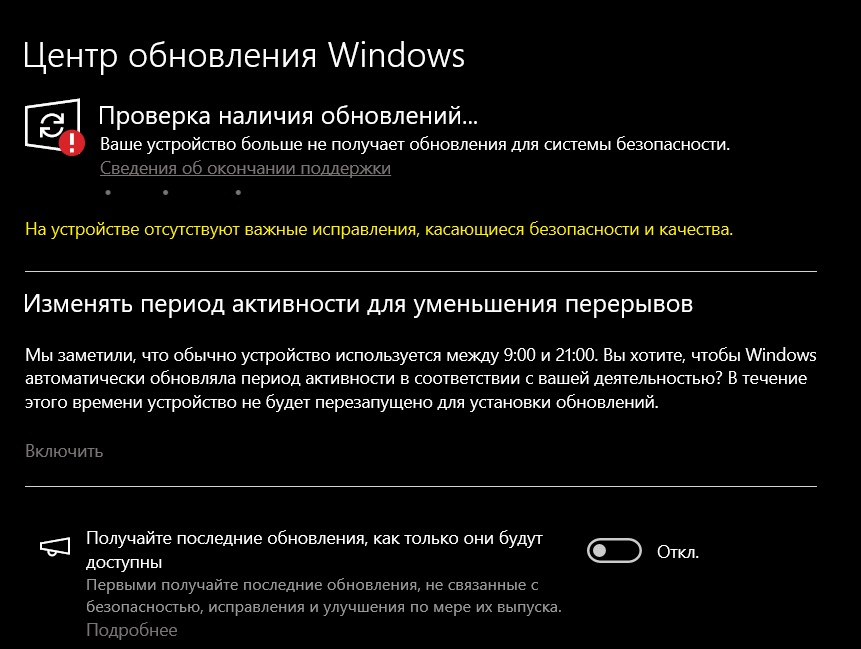

Бывает, что проблема не в поломке, а в банальных настройках, которые мы сами же и выставили. Особенно это касается ноутбуков с мобильным интернетом или лимитным трафиком. Windows по умолчанию патриотично экономит трафик и может блокировать загрузку обновлений при подключении через сотовую сеть или Wi-Fi с ограничениями.

Откройте «Центр обновления Windows» в параметрах, затем «Дополнительные параметры». Здесь обязательно включите опцию «Получать обновления для других продуктов Microsoft» - это важно для всего софта от компании. И обратите внимание на настройки для лимитных подключений. Если ваш тариф позволяет, разрешите загрузку обновлений даже в таких режимах. Иногда именно этот флажок снимает блокировку.

Используем Windows Update MiniTool

Когда конкретные апдейты упорно не хотят устанавливаться, на помощь приходит сторонняя утилита Windows Update MiniTool. Это такая штука, которая напрямую стучится к серверам Microsoft, минуя капризный стандартный механизм. Она позволяет выбрать нужные патчи и вручную их скормить системе.

Скачивайте инструмент с GitHub (ищите раздел Releases → Assets). Распаковали архив, запустили .exe-файл обязательно от имени администратора. Программа просканирует доступные обновления, вы сможете отметить проблемные и запустить установку. Особенно это спасает, когда обновление висит в списке, но при каждой попытке установки вылетает ошибка. MiniTool часто обходит сбойные фазы стандартного загрузчика. Но помните: даже официальные последние обновления Windows 11 иногда выходят с багами, так что читайте отзывы перед установкой.

Очищаем кэш обновлений руками

Частая причина проблем - битые или недокачанные временные файлы. Они накапливаются, конфликтуют и мешают нормальной установке. Система сама их не всегда удаляет, так что придется помочь.

Идем в «Параметры» → «Система» → «Память». Там выбираем «Временные файлы». Внимание: поставьте галочку только на пункте «Очистка обновлений Windows» (чтобы не снести лишнего) и нажмите «Удалить файлы». После завершения перезагрузите компьютер. Часто этой процедуры достаточно, чтобы стряхнуть оцепенение с загрузчика.

Сбрасываем компоненты через командную строку

Если предыдущие шаги не помогли, применим тяжелую артиллерию - ручной сброс всех служб обновления. Запускаем командную строку от имени администратора и поочередно вводим команды:

net stop bits net stop wuauserv net stop appidsvc net stop cryptsvc ren %systemroot%\SoftwareDistribution SoftwareDistribution.bak ren %systemroot%\system32\catroot2 catroot2.bak net start bits net start wuauserv net start appidsvc net start cryptsvc

Что здесь происходит? Мы останавливаем службы, отвечающие за обновления, переименовываем системные папки с кэшем (система создаст новые чистые папки), а потом запускаем службы обратно. Это чистит всё, что связано с загрузкой и установкой, при этом ваши файлы остаются в неприкосновенности. После перезагрузки проверьте работу Центра обновления - часто это воскрешает его полностью.

Проверяем службу BITS

Фоновая интеллектуальная служба передачи (BITS) - это незаметный курьер, который таскает обновления с серверов Microsoft. Если она отключена или работает неправильно, апдейты просто физически не смогут попасть в систему.

Найдите «Службы» через поиск в Пуске, в списке ищите «Фоновая интеллектуальная служба передачи (BITS)». Дважды кликните, в свойствах установите тип запуска «Автоматически». Если служба остановлена, запустите её вручную и примените изменения. Без работающего BITS Центр обновления беспомощен.

Исправляем системные файлы через SFC и DISM

Иногда обновления не ставятся из-за того, что повреждены компоненты самой Windows. Это как пытаться построить новый этаж на треснувшем фундаменте. Встроенные средства помогут проверить целостность.

Запустите командную строку от администратора и введите:

sfc /scannow

Утилита проверит системные файлы и заменит поврежденные версии из кэша. Затем рекомендуется выполнить более глубокую проверку:

DISM /Online /Cleanup-Image /RestoreHealth

DISM проверит образ системы и восстановит его целостность. После этих процедур перезагрузитесь и попробуйте снова запустить обновления.

Автоматический сброс скриптом Reset Windows Update Tool

Для тех, кто не хочет возиться с командами вручную, есть готовый скрипт от энтузиастов. Reset Windows Update Tool делает всё то же самое, но автоматически и с красивым интерфейсом.

Скачайте архив с GitHub, распакуйте и запустите ResetWUEng.cmd от имени администратора. Согласитесь с условиями (нажмите Y), потом выберите пункт «2» для полного сброса. Скрипт сам остановит службы, почистит кэш, переименует папки и перезапустит всё как надо. После завершения просто перезагрузите компьютер. Учитывайте, что иногда обновления могут влиять на работу интернет-соединения, это тоже стоит иметь в виду.

Обращаем внимание, что все материалы в этом блоге представляют личное мнение их авторов. Редакция SecurityLab.ru не несет ответственности за точность, полноту и достоверность опубликованных данных. Вся информация предоставлена «как есть» и может не соответствовать официальной позиции компании.

Взлом Android по подписке. Троян-конструктор Oblivion забирает полный контроль над телефоном без единого вопроса системы

Экран погас ради установки апдейта? Поздравляем, кто-то только что перехватил коды из СМС.

На хакерском форуме в открытом доступе появилось объявление о продаже нового трояна удалённого доступа для Android под названием Oblivion. Исследователи из Certo изучили публикацию, веб-панель управления и видеодемонстрацию, где показана работа инструмента. Судя по описанию и ролику, Oblivion рассчитан на покупателей с самыми базовыми навыками: вредоносное приложение собирается в конструкторе буквально за пару кликов, а управление заражёнными телефонами ведётся через удобный веб-интерфейс.

Что умеет конструктор троянов

Продавец позиционирует Oblivion как полностью самостоятельную разработку, подчёркивая, что это не очередная переделка известных сборок, которыми завален чёрный рынок. В объявлении сказано, что перед публичным релизом инструмент больше четырёх месяцев тестировали в реальных условиях, и за это время не было ни сбоев, ни срабатываний поведенческих анализаторов.

Доступ продаётся по подписке. Расценки указаны прямо в теме на форуме. Исходные коды клиентам не передают - человек просто получает доступ к самому конструктору и панели управления на оплаченный срок.

| Период подписки | Стоимость | Доступ к исходникам | Поддержка | Обновления |

|---|---|---|---|---|

| 1 месяц | $300 | Нет | Базовая | Включены |

| 3 месяца | $700 | Нет | Приоритетная | Включены |

| 6 месяцев | $1300 | Нет | Приоритетная | Включены |

| 1 год | $1900 | Нет | VIP | Включены |

| Пожизненный | $2200 | Нет | VIP | Всегда |

В комплекте идёт сборщик APK. С его помощью можно сформировать вредоносное приложение вообще без написания кода. Через веб-панель меняются иконка, название приложения, способ его доставки жертве. В демонстрации особо показана маскировка под легитимные компоненты вроде Google Services. Есть режим скрытности, который собирает приложение вообще без интерфейса и пытается получить разрешения в фоне, пока пользователь не видит.

Отдельный модуль - конструктор дроппера. Это установщик, который подводит жертву к установке основной вредоносной нагрузки. На видео дроппер показывает поддельный экран обновления Google Play: карточка приложения, уведомление Update Required, пошаговые инструкции, которые ведут пользователя к включению установки из неизвестных источников. Приём социальной инженерии не новый, но здесь подача сделана аккуратно: экран выглядит как родное системное уведомление, рассчитанное на привычку людей доверять подсказкам системы.

Технические особенности и обход защиты

Самая тревожная заявленная возможность Oblivion - получение критических разрешений автоматически, без участия пользователя. В нормальной модели Android такие разрешения выдаются вручную, а доступ к службе специальных возможностей (Accessibility Service) почти всегда требует отдельного подтверждения в настройках. В демонстрации на Android 15 окно запроса разрешений вообще не появляется.

Продавец утверждает, что обход работает не только на чистом Android, но и на популярных производительских оболочках с усиленной безопасностью:

- MIUI / HyperOS (Xiaomi)

- One UI (Samsung)

- ColorOS (OPPO)

- MagicOS (Honor)

- OxygenOS (OnePlus)

Доступ к службе специальных возможностей даёт приложению пугающе широкие права на управление интерфейсом. С такими правами вредонос может читать содержимое любых приложений, самостоятельно нажимать кнопки на экране, вводить текст, перехватывать нажатия клавиатуры и скрывать системные уведомления, включая окна запросов разрешений. Google в последних версиях Android ужесточает политику вокруг Accessibility, поэтому заявления об обходе ограничений звучат особенно угрожающе.

Удалённое управление в Oblivion построено на VNC - технологии удалённого просмотра и контроля экрана. В описании и демо фигурирует режим HVNC, то есть скрытая VNC-сессия. В этом режиме жертва видит на экране заставку System updating…, а атакующий в это время управляет устройством в отдельной невидимой сессии, причём его действия никак не отображаются на экране телефона. Картинку-заглушку можно настраивать: имитировать обновление HyperOS, проверку антивирусом или любой другой экран загрузки.

Как воруют данные и деньги

Отдельно продавец выделяет режим Screen Reader, который, по его словам, помогает обходить защиту банковских приложений и криптокошельков. В таких приложениях часто включены механизмы, блокирующие захват экрана - они показывают чёрный экран при попытке записи. В связке с управлением через Accessibility этот режим может упростить кражу данных из защищённых приложений.

Набор функций для сбора данных ориентирован на то, что интересно злоумышленникам с финансовой мотивацией:

- SMS: чтение, отправка, блокировка и перехват, включая коды двухфакторной аутентификации

- push-уведомления: чтение и скрытие от владельца, включая банковские алерты

- кейлоггер: запись всех нажатий в реальном времени, включая пароли, PIN-коды и любой ввод

- доступ к файлам и списку установленных приложений через отдельную панель

- удалённое управление приложениями: скрытый запуск и удаление

- Auto Unlock: автоматическая разблокировка после перезагрузки с использованием перехваченного PIN, пароля или графического ключа

Продавец напирает на то, что Oblivion трудно удалить. Заявлены механизмы, которые мешают отзыву разрешений, удалению приложения, отключению службы специальных возможностей. Учитывая, что разные производители по-разному модифицируют Android, добавляя собственные защитные слои, многие трояны быстро перестают работать на части моделей. Oblivion же, по заверениям автора, держится месяцами за счёт самовосстановления, скрытия иконки и маскировки процессов.

По серверной части заявлена поддержка более тысячи одновременных сессий и работа через анонимизирующие сети вроде Tor.

Как защититься

Certo подчёркивает, что Oblivion атакует те области защиты, которые Google годами усиливает, особенно злоупотребление службой специальных возможностей. Если инструмент действительно получает контроль без ручной выдачи разрешений, риск вырастает даже для пользователей последних версий Android.

Главное правило защиты: никогда не устанавливайте приложения в обход Google Play. Подавляющее большинство заражений начинается с APK, скачанного из стороннего источника. Поддельные экраны обновления остаются основным методом доставки, поэтому любые предложения обновить приложение вне официального магазина должны сразу вызывать подозрение, особенно если экран просит включить установку из неизвестных источников.

Полезно заглянуть в настройки Android и проверить список приложений, имеющих доступ к специальным возможностям - отключите доступ у всего подозрительного или у приложений, которым это разрешение нафиг не нужно. Если после установки APK из стороннего источника вдруг выскочила неожиданная заставка обновления или загрузки - лучше сразу выключить телефон и проверить устройство антивирусом.